Aký je rozdiel medzi vírusom, trójskym koňom, červom a rootkitom?

Docela všetci počuli o termínoch spyware, malware, vírus, trójsky kôň, počítačový červ, rootkit atď., Ale naozaj poznáte rozdiel medzi každým z nich? Snažil som sa niekomu vysvetliť rozdiel a mal som trochu zmätený. Pri mnohých typoch hrozieb tam je ťažké sledovať všetky podmienky.

V tomto článku sa budem zaoberať niektorými z tých najdôležitejších, ktoré počujeme po celý čas a rozprávame vám rozdiely. Predtým, ako začneme, najprv zistíme dve ďalšie podmienky: spyware a škodlivý softvér. Aký je rozdiel medzi spywarom a malware??

Spyware v jeho pôvodnom zmysle v podstate znamená program, ktorý bol inštalovaný do systému buď bez vášho súhlasu, alebo tajne pripojený k legitímnemu programu, ktorý zhromažďoval osobné informácie o vás a potom ho odoslal na vzdialený počítač. Avšak spyware nakoniec prekročil len počítačové monitorovanie a termín malware sa začal používať zameniteľne.

Malware je v podstate akýkoľvek typ škodlivého softvéru, ktorý má poškodiť počítač, zhromažďovať informácie, získať prístup k citlivým údajom atď. Malware obsahuje vírusy, trójske kone, koreňové súpravy, červy, keyloggery, spyware, adware a skoro všetko ostatné môže premýšľať. Teraz už hovoríme o rozdieloch medzi vírusom, trójskym koňom, červom a rootkitom.

vírusy

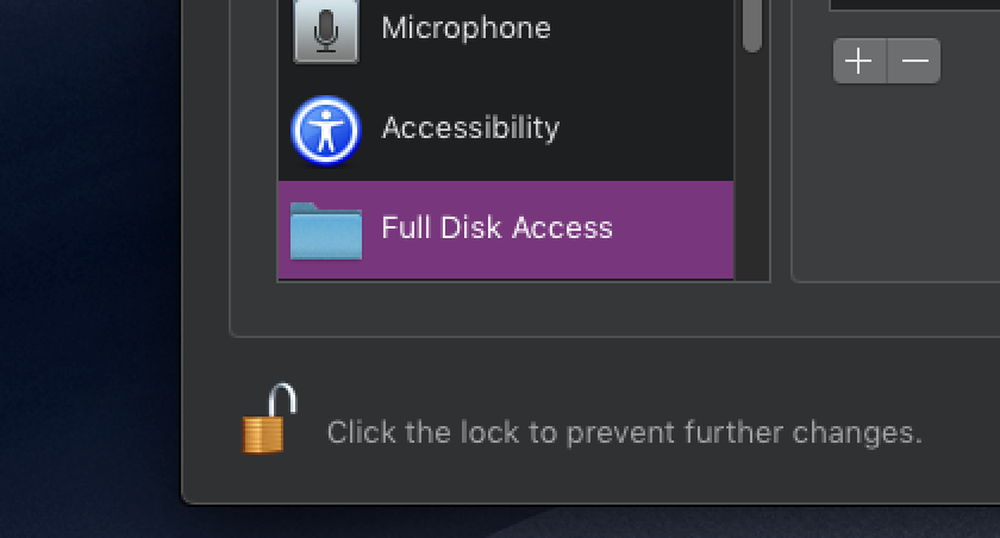

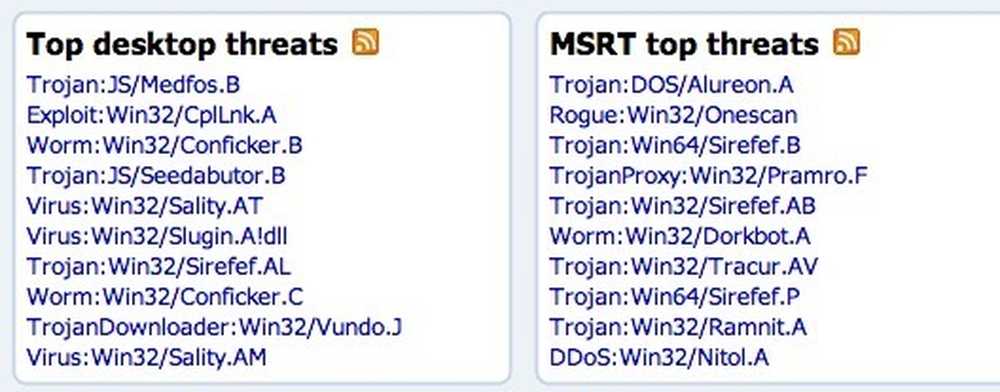

Hoci vírusy sa zdajú byť väčšinou malware, ktoré nájdete v týchto dňoch, v skutočnosti to nie je. Najčastejšími typmi malwaru sú trójske kone a červy. Toto vyhlásenie je založené na zozname najvýznamnejších hrozieb škodlivého softvéru uverejnených spoločnosťou Microsoft:

http://www.microsoft.com/security/portal/threat/views.aspx

Takže čo je vírus? Je to v podstate program, ktorý sa môže šíriť (replikovať) z jedného počítača na druhý. To isté platí aj pre červ, ale rozdiel je v tom, že vírus sa zvyčajne musí vpustiť do spustiteľného súboru, aby mohol bežať. Po spustení infikovaného spustiteľného súboru sa môže rozšíriť na iné spustiteľné súbory. Aby sa vírus mohol rozšíriť, zvyčajne to vyžaduje nejaký zásah užívateľa.

Ak ste niekedy prevzali prílohu z vášho e-mailu a skončili ste infikovaním vášho systému, bolo by to považované za vírus, pretože vyžaduje, aby používateľ skutočne otvoril súbor. Existuje veľa spôsobov, ako sa vírusy šikovne vložia do spustiteľných súborov.

Jeden typ vírusu, nazývaný vírus dutiny, sa môže vkladať do použitých častí spustiteľného súboru, čím sa nepoškodí súbor ani nezvýši veľkosť súboru.

Najčastejším typom vírusu je v súčasnosti vírus makra. Jedná sa o smutné vírusy, ktoré injektujú produkty spoločnosti Microsoft ako Word, Excel, PowerPoint, Outlook atď. Keďže Office je tak populárny a je aj na počítači Mac, je to samozrejme ten najchytrejší spôsob šírenia vírusu, ak to je to, čo hľadáte na dosiahnutie.

Trójsky kôň

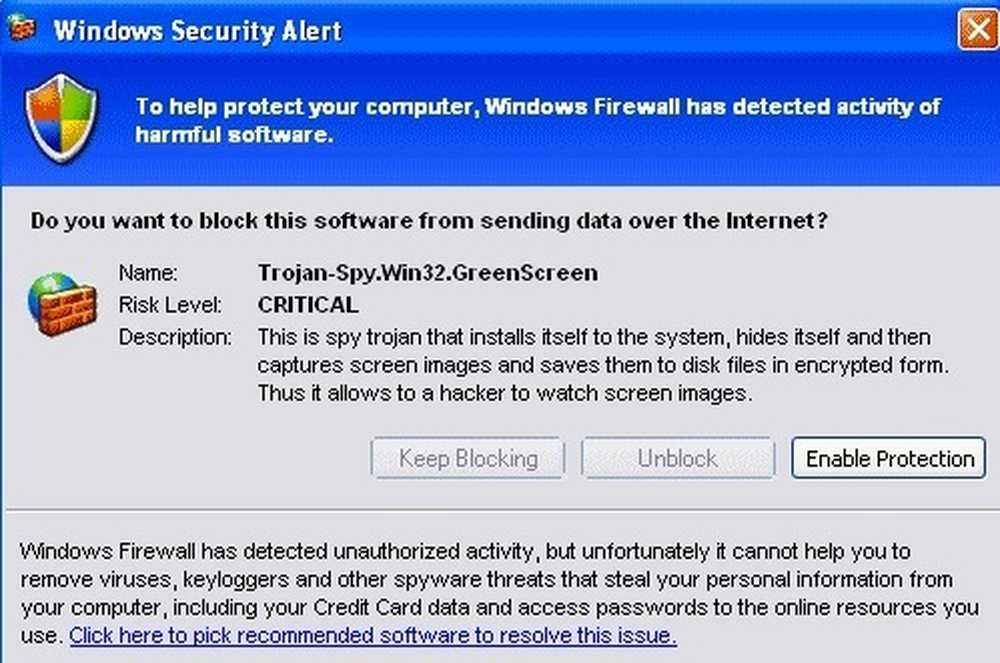

Trojský kôň je škodlivý softvér, ktorý sa nepokúša replikovať sám, ale namiesto toho sa nainštaluje do systému používateľov tým, že predstiera, že je to legitímny softvérový program. Tento názov zrejme pochádza z gréckej mytológie, pretože softvér sa prezentuje ako neškodný, a tým prinúti používateľa na inštaláciu na svojom počítači.

Akonáhle sa na počítači používateľa nainštaluje trójsky kôň, nesnaží sa vpichovať do súboru ako vírus, ale namiesto toho umožňuje hackerovi vzdialene ovládať počítač. Jedno z najbežnejších použití počítača nakazeného trójskym koňom je to, že je súčasťou botnetu.

Botnet je v podstate veľa počítačov pripojených cez internet, ktoré potom môžu byť použité na odosielanie nevyžiadanej pošty alebo vykonávanie určitých úloh, ako sú útoky typu Denial-of-Service, ktoré odoberajú webové stránky.

Keď som bol na vysokej škole v roku 1998, jeden bláznivý trójsky kôň v tej dobe bol Netbus. V našich dorms sme ich inštalovali do počítača každého druhého a hrali na seba všetky druhy žartov. Bohužiaľ, väčšina trójskych koní bude zničiť počítače, ukradnúť finančné údaje, prihlásiť sa na klávesy, sledovať obrazovku s vašimi povoleniami a oveľa viac zákerných vecí.

Počítačový červ

Počítačový červ je rovnako ako vírus, s výnimkou toho, že sa môže samo-replikovať. Nielen, že sa môže replikovať na vlastnú potrebu, bez toho, aby musel do hostiteľského súboru vkladať sám, ale zvyčajne používa aj sieť na rozšírenie. To znamená, že červ môže vážne poškodiť sieť ako celok, zatiaľ čo vírus zvyčajne zacieľuje súbory na infikovaný počítač.

Všetky červy prichádzajú s alebo bez užitočného zaťaženia. Bez úžitkového zaťaženia sa červ jednoducho replikuje cez sieť a nakoniec spomalí sieť z dôvodu nárastu návštevnosti spôsobenej červom.

Červ s užitočnou záťažou sa bude replikovať a pokúsi sa vykonať nejakú inú úlohu, napríklad odstránenie súborov, posielanie e-mailov alebo inštaláciu backdoor. Zadná vrátka je len spôsob, ako obísť autentifikáciu a získať vzdialený prístup k počítaču.

Worms sa rozšírili predovšetkým kvôli zraniteľnostiam zabezpečenia v operačnom systéme. Preto je dôležité nainštalovať najnovšie aktualizácie zabezpečenia pre váš operačný systém.

Rootkit

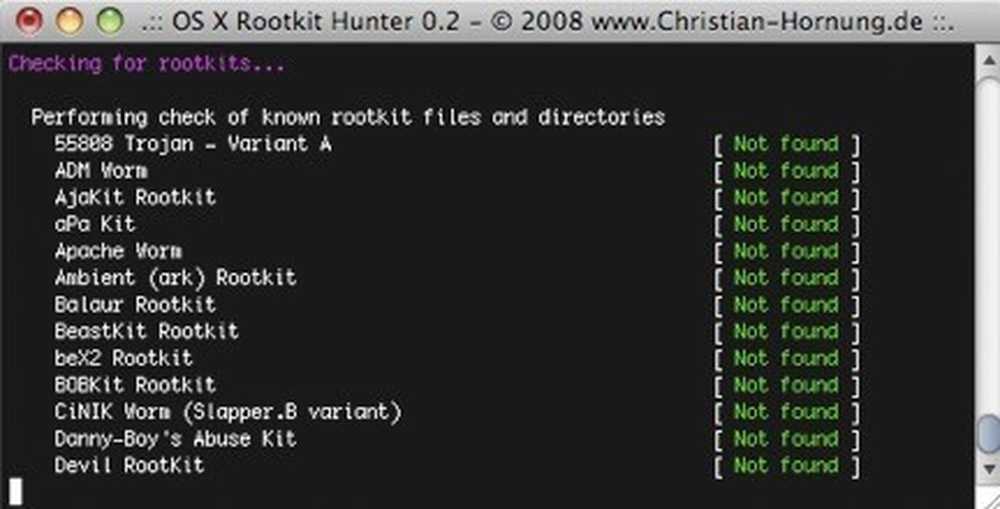

Rootkit je malware, ktorý je mimoriadne ťažko rozpoznateľný a ktorý sa aktívne pokúša skrývať sa od používateľa, operačného systému a akýchkoľvek programov proti vírusom / škodlivým softvérom. Softvér sa môže nainštalovať ľubovoľným spôsobom, vrátane využitia zraniteľnosti v operačnom systéme alebo získaním prístupu správcu k počítaču.

Po nainštalovaní programu a za predpokladu, že má plné oprávnenia administrátora, program sa potom skryje a zmení aktuálne nainštalovaný operačný systém a softvér, aby sa zabránilo detekcii v budúcnosti. Rootkity sú to, čo počujete, že vypnete antivírus alebo inštalujete do jadra operačného systému, pričom vašou jedinou možnosťou je niekedy preinštalovanie celého operačného systému.

Rootkity môžu prichádzať aj s užitočnými záťažami, čím skrývajú iné programy, ako sú vírusy a kľúčové záznamníky. Ak chcete zbaviť rootkitu bez opätovného nainštalovania operačného systému, musíte najprv nainštalovať alternatívny operačný systém a potom sa pokúsite vyčistiť rootkit alebo aspoň skopírovať kritické údaje.

Dúfajme, že tento krátky prehľad vám poskytne lepšiu predstavu o tom, čo znamená iná terminológia a ako sa vzájomne vzťahujú. Ak máte niečo doplniť, že mi chýba, neváhajte a uverejnite ho v komentároch. Užite si to!