Ako zaklopať do siete (DD-WRT)

Už ste niekedy chceli mať so svojim routerom špeciálny "dorm knock", aby ste mali len "otvoriť dvere", keď sa rozpozná tajné zaklopanie? How-To Geek vysvetľuje, ako nainštalovať démon Knock na DD-WRT.

Obrázok Bfick a Aviad Raviv

Ak ste to ešte neurobili, uistite sa a skontrolujte predchádzajúce články zo série:

- Prepnite svoj domovský smerovač do super-Powered Router s DD-WRT

- Ako nainštalovať ďalší softvér na váš domovský smerovač (DD-WRT)

- Ako odstrániť inzeráty s Pixelserv na DD-WRT

Za predpokladu, že ste oboznámení s týmito témami, pokračujte v čítaní. Majte na pamäti, že táto príručka je trochu technickejšia a začiatočníci by mali byť opatrní pri modifikácii svojho smerovača.

Prehľad

Tradične, aby bolo možné komunikovať so zariadením / službou, musel by sa iniciovať a plne s ním. Vykonáva to však, čo sa v bezpečnostnom veku nazýva, útokom. Démon Knock je druh sieťového sniffera, ktorý môže reagovať, keď je pozorovaná predkonfigurovaná sekvencia. Keďže spojenie nemusí byť stanovené, aby knockový démon rozpoznal konfigurovanú sekvenciu, útočná plocha sa zníži pri zachovaní požadovanej funkcie. V istom zmysle budeme predpísať smerovač s a požadovaný "Dva bity" odpoveď (na rozdiel od chudobných Rogera ...).

V tomto článku budeme:

- Ukážte, ako používať službu Knockd, aby ste mali router Wake-On-Lan počítač vo vašej lokálnej sieti.

- Ukážte, ako spustiť sekvenciu Knock z aplikácie pre Android, ako aj z počítača.

Poznámka: Zatiaľ čo inštalačné pokyny už nie sú relevantné, mohli by ste sledovať filmovú sériu, ktorú som vytvoril "späť kedy", aby ste videli celý prehľad o konfigurácii klepania. (Len ospravedlňte hrubú prezentáciu).

bezpečnostné dôsledky

Diskusia o tom, ako bezpečná je Knockd ?, je dlhá a pochádza z mnohých tisícok rokov (v internetových rokoch), ale z toho vyplýva:

Knock je vrstva zabezpečenia obsiahnutá, ktorá by sa mala používať iba na zvýšiť inými spôsobmi, ako je šifrovanie a nemali by byť použité na jeho vlastné ako koniec všetky sú všetky bezpečnostné opatrenia.

Predpoklady, predpoklady a odporúčania

- Predpokladá sa, že máte router DD-WRT s podporou Opkg.

- Niektorá trpezlivosť, pretože to môže trvať "chvíľu" na nastavenie.

- Dôrazne sa odporúča, aby ste získali účet DDNS pre vaše externé (zvyčajne dynamické) IP.

Umožní to prasknúť

Inštalácia a základná konfigurácia

Nainštalujte démona Knock otvorením terminálu smerovača a vydaním:

opkg update; opkg install knockd

Teraz, keď je nainštalovaný program Knockd, musíme nakonfigurovať spúšťacie sekvencie a príkazy, ktoré sa vykonajú po ich spustení. Ak to chcete urobiť, otvorte súbor "knockd.conf" v textovom editore. Na smerovači by to bolo:

vi /opt/etc/knockd.conf

Vytvárajte svoj obsah ako:

[možnosti]

logfile = /var/log/knockd.log

UseSyslog

[Wakelaptop]

sekvencia = 56,56,56,43,43,43,1443,1443,1443

seq_timeout = 30

príkaz = / usr / sbin / wol aa: bb: cc: dd: ee: 22 -i $ (nvram get lan_ipaddr | cut -d. -f 1,2,3) .255

tcpflags = synchronizácia

Dovoľte vysvetliť vyššie uvedené:

- Segment "Možnosti" umožňuje konfigurovať globálne parametre pre démona. V tomto príklade sme poučili démona, aby uchoval protokol v syslog a v súbore. Hoci to nepoškodí používanie obidvoch možností v spojení, mali by ste zvážiť udržanie len jedného z nich.

- Segment "wakelaptop" je príklad sekvencie, ktorá spustí príkaz WOL do vašej LAN pre počítač s MAC adresou aa: bb: cc: dd: ee: 22.

Poznámka: Príkaz uvedený vyššie predpokladá predvolené správanie podsiete triedy C..

Ak chcete pridať ďalšie sekvencie, jednoducho skopírujte a prilepte segment "wakelaptop" a prispôsobte nové parametre a / alebo príkazy, ktoré má vykonať smerovač.

Začiatok

Ak chcete, aby router vyvolal démona pri štarte, pripojte nižšie k skriptu "geek-init" zo sprievodcu OPKG:

knockd -d -c /opt/etc/knockd.conf -i "$ (nvram get wan_ifname)"

Tým sa spustí démon Knock na rozhraní "WAN" vášho smerovača tak, aby počúval balíky z internetu.

Zraziť z platformy Android

Vo veku prenosnosti je takmer nevyhnutné mať "aplikáciu pre to" ... takže StavFX vytvoril jednu pre túto úlohu :)

Táto aplikácia vykonáva klepacie sekvencie priamo zo zariadenia Android a podporuje vytváranie miniaplikácií na domácich obrazovkách.

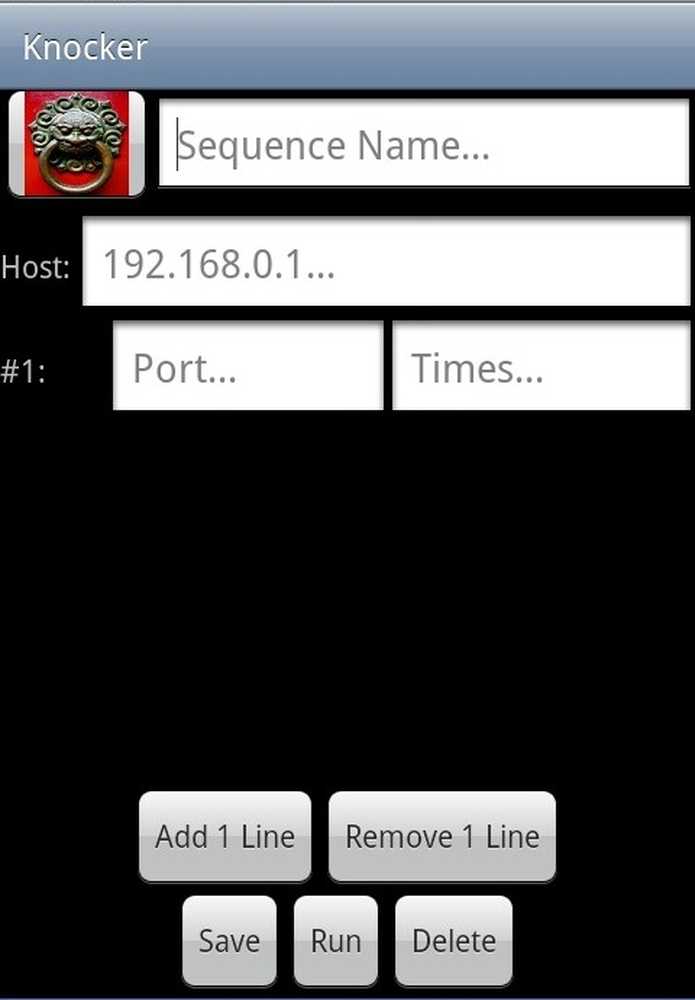

- Nainštalujte aplikáciu Knocker z trhu s Androidom (tiež, prosím, buďte láskaví a dajte jej dobrý rating).

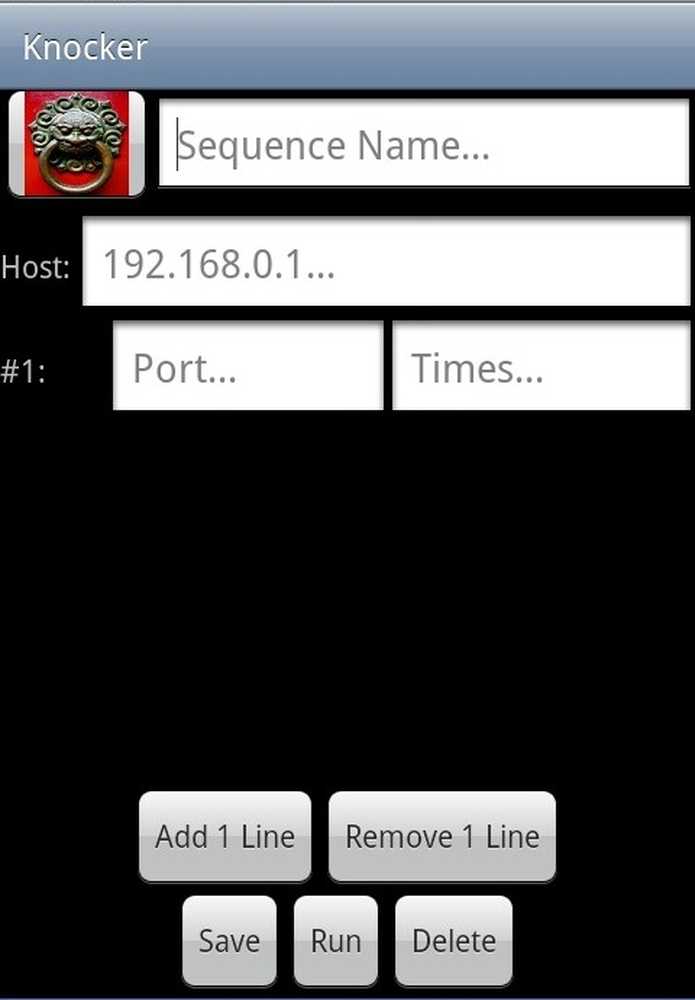

- Po nainštalovaní na svojom zariadení ho spustite. Mali by ste byť privítaní niečím ako:

- Môžete dlho stlačiť ikonu príkladu na jej úpravu alebo kliknutím na "ponuka" pridať nový záznam. Nová položka by vyzerala takto:

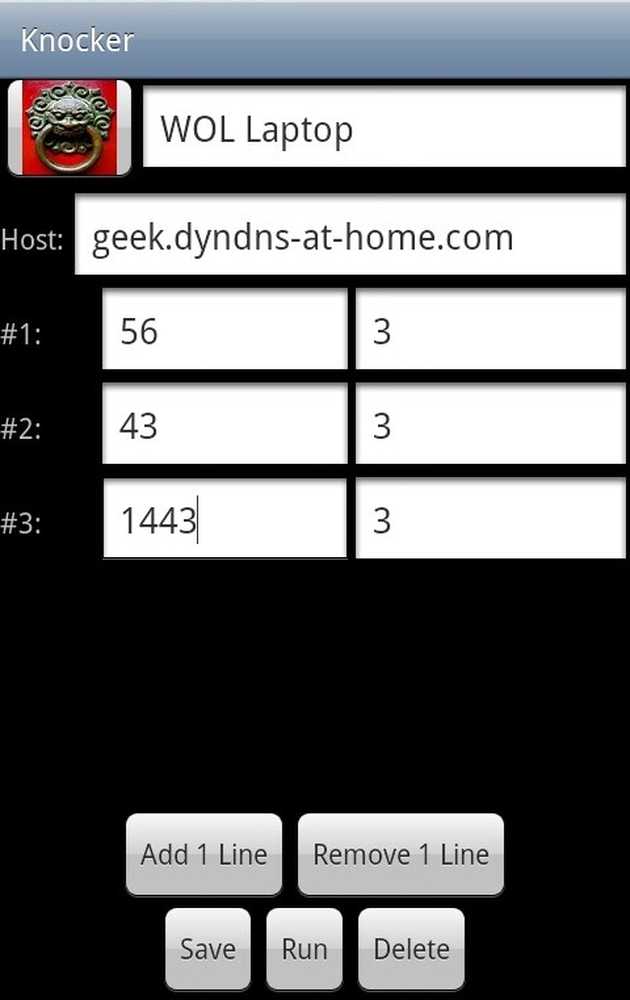

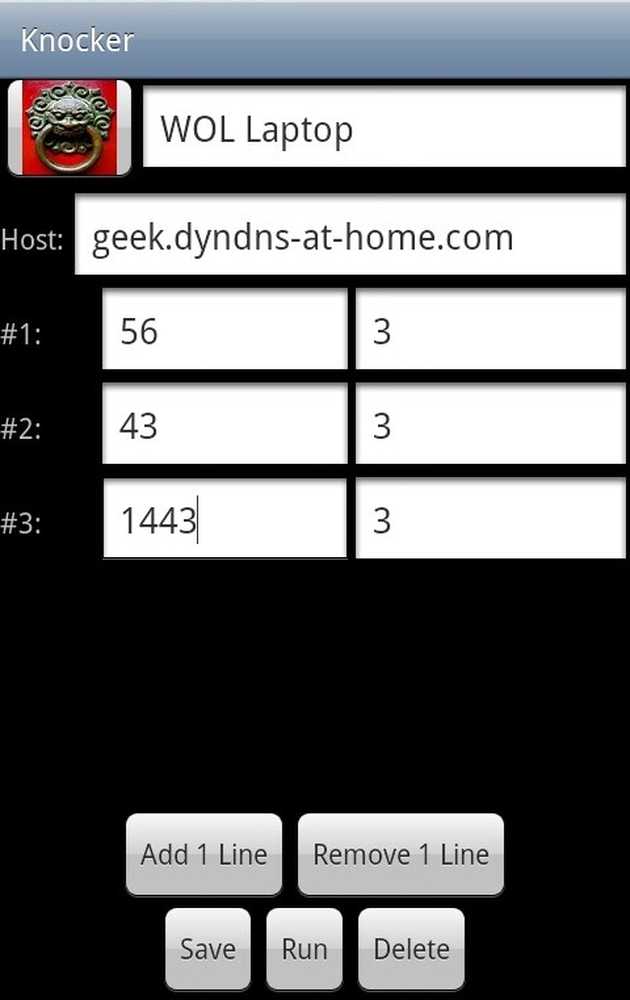

- Pridajte riadky a vyplňte informácie požadované pre váš klepanie. Napríklad WOL konfigurácia zhora by bola:

- Voliteľne môžete zmeniť ikonu dlhým stlačením ikony vedľa názvu Knock.

- Uložte Knock.

- Jediným kliknutím na novú položku Knock na hlavnej obrazovke ju aktivujete.

- Voliteľne ju vytvorte na domácej obrazovke.

Majte na pamäti, že pri konfigurácii príkladového konfiguračného súboru so skupinami 3 pre každý port (kvôli sekcii Telnet nižšie) s touto aplikáciou nie je žiadne obmedzenie množstva opakovaní (ak vôbec) pre port.

Bavte sa s aplikáciou, ktorú spoločnosť StavFX darovala :-)

Zraziť z Windows / Linux

Kým je možné vykonať službu Knocking s najjednoduchším sieťovým nástrojom a.k.a "Telnet", spoločnosť Microsoft rozhodla, že Telnet je "bezpečnostné riziko" a následne ju už na moderných oknách nainštaluje štandardne. Ak sa ma pýtate "Kto sa môže vzdať svojej základnej slobody, aby získal trochu dočasnú bezpečnosť, nezaslúži ani slobodu, ani bezpečnosť. ~ Benjamin Franklin ", ale odbočím.

Dôvod, prečo sme nastavili príkladovú sekvenciu do skupín po 3 pre každý port, je to, že keď telnet nie je schopný pripojiť sa k požadovanému portu, automaticky sa to pokúsi znova ešte 2 krát. To znamená, že telnet skutočne zaklopne trikrát, než sa vzdá. Takže všetko, čo musíme urobiť, je vykonať príkaz telnet raz pre každý port v skupine portov. Je to tiež dôvod, prečo bol vybratý časový interval 30 sekúnd, pretože musíme čakať na časový limit telnetu pre každý port, kým nevykonáme ďalšiu skupinu portov. Po dokončení testovacej fázy sa odporúča automatizovať tento postup pomocou jednoduchého skriptu Batch / Bash.

Pomocou nášho príkladu sekvencie by to vyzeralo takto:

- Ak sa na vašom okne, postupujte podľa pokynov MS na inštaláciu Telnetu.

- Drop na príkazový riadok a vydanie:

telnet geek.dyndns-at-home.com 56

telnet geek.dyndns-at-home.com 43

telnet geek.dyndns-at-home.com 1443

Ak všetko šlo dobre, to by malo byť.

Riešenie problémov

Ak váš smerovač nereaguje na sekvencie, nájdete niekoľko krokov na riešenie problémov, ktoré môžete vykonať:

- Zobrazenie denníka - Knockd si ponechá záznam, ktorý si môžete prezrieť v reálnom čase, aby ste zistili, či klamočí sekvencie dorazili k démonu a či bol príkaz vykonaný správne.

Za predpokladu, že používate aspoň protokolový súbor ako v príklade vyššie, aby ste ho v reálnom čase videli, vydali v termináli:tail -f /var/log/knockd.log - Buďte si vedomí firewallov - Niekedy sa vaša internetová kaviareň, pracovisko alebo internetová kaviareň nemôžu blokovať komunikáciu pre vás. V takom prípade, zatiaľ čo váš smerovač môže počúvať, klepanie na porty, ktoré sú zablokované ľubovoľnou časťou reťazca, sa nedostane na smerovač a bude mať ťažké reagovať na ne. Preto sa odporúča vyskúšať kombinácie, ktoré používajú známe porty, ako napríklad 80, 443, 3389 a tak ďalej, skôr než vyskúšate viac náhodných. Znova môžete prezrieť protokol a zistiť, aké porty dosahujú rozhranie WAN smerovača.

- Skúste sekvencie interne - Pred započítaním vyššie uvedenej složitosti, ktorú môžu zaviesť iné časti reťazca, odporúčame, aby ste sa pokúsili vykonať sekvencie interným, aby ste videli, že A. zasiahli smerovač tak, ako si myslíte, že by mali B. vykonať príkaz / podľa očakávania. Na dosiahnutie tohto cieľa môžete spustiť program Knockd, kým je viazaný na rozhranie LAN pomocou:

knockd -d -i "$ (nvram get lan_ifnameq)" -c /opt/etc/knockd.confPo vykonaní vyššie uvedených krokov môžete klienta Knocking smerovať na interný IP smerovača namiesto jeho externého.

Tip: Pretože knockd počúva na úrovni "rozhrania" a nie na úrovni IP, možno budete chcieť mať stále nainštalovaný inštanciu programu KnockD na rozhraní LAN. Keďže "Knocker" bol aktualizovaný na podporu dvoch hostiteľov pre klepanie, bude to tak, aby ste zjednodušili a konsolidovali svoje klepajúce profily. - Zapamätajte si, na ktorej strane je Vaša on - nie je možné zaklopiť rozhranie WAN z rozhrania LAN vo vyššie uvedenej konfigurácii. Ak by ste chceli byť schopní zaklopať bez ohľadu na to, na akej strane ste ", môžete jednoducho spustiť démona dvakrát, raz pripojený k WAN ako v článku a raz viazaný na LAN ako v ladiaci krok zhora. Neexistuje žiadny problém so spustením v obidvoch prípadoch jednoduchým pripojením príkazu zhora na rovnaký skript geek-init.

Poznámky

Zatiaľ čo vyššie uvedený príklad by mohol byť splnený rôznymi spôsobmi, dúfame, že ho môžete použiť, aby ste sa naučili, ako dosiahnuť ďalšie pokroky. Druhá časť tohto článku, ktorá skrýva službu VPN za zaklepaním, prichádza, takže zostaňte naladení.Prostredníctvom Knockingu budete môcť: Dynamicky otvárať porty, zakázať / povoliť služby, vzdialene WOL počítače a ďalšie ...